近日,明朝万达安元实验室发布了2022年第十一期《安全通告》。该份报告收录了2022年11月最新的网络安全前沿新闻和最新漏洞追踪,其中重点内容包括:

美国禁止销售华为、海康威视、中兴和大华设备

美国政府通过联邦通信委员会 (FCC) 禁止销售中国电信和视频监控供应商华为、中兴、海能达、海康威视和大华的设备。

理由是联邦通信委员会通过了新规则,禁止被认为对国家安全构成不可接受风险的通信设备被授权在美国进口或销售。

勒索软件团伙攻击了比利时市政当局

Ragnar Locker勒索软件团伙发布了他们认为是Zwijndrecht市政府的窃取数据,但结果证明是从Zwijndrecht地方警察局窃取的。

据报道泄露的数据暴露了数千个车牌、罚款、犯罪报告文件、人员详细信息、调查报告等。

乌克兰的新型勒索软件攻击与俄罗斯Sandworm黑客有关

本月首次发现针对乌克兰组织的新型勒索软件攻击与臭名昭著的俄罗斯军事威胁组织Sandworm有关。

ESET的实验室说:“本次攻击与Sandworm之前进行的攻击有相似之处:用于从域控制器分发.NET勒索软件的PowerShell脚本几乎与去年4月在Industroyer攻击能源部门的脚本相同”。

新的Windows Server更新导致域控制器冻结、重新启动

Microsoft正在检查LSASS内存泄漏(由在11月补丁发布的Windows Server更新引起)可能导致某些域控制器冻结和重新启动。

LSASS(本地安全机构子系统服务的缩写)负责在 Windows 系统上实施安全策略,并处理访问令牌创建、密码更改和用户登录。如果此服务崩溃,登录用户将立即失去对计算机上Windows帐户的访问权限,并且系统会报错重启。

黑客修改流行的OpenVPN Android应用程序以包含间谍软件

至少自2017年以来,与此网络间谍活动相关的威胁行为者一直在使用适用于Android的虚假VPN软件引诱受害者,该软件是合法软件SoftVPN和OpenVPN的木马化版本。

研究人员表示,该活动具有“高度针对性”,旨在窃取联系人和通话数据、设备位置以及来自多个应用程序的信息。

伪造的MSI Afterburner带有挖矿程序、信息窃取程序

Windows游戏玩家和高级用户正成为伪造的MSI Afterburner下载门户的目标,用加密货币挖矿和RedLine信息窃取恶意软件感染用户。

MSI Afterburner是一个GPU实用程序,可让您配置超频、创建风扇配置文件、执行视频捕获以及监控已安装显卡的温度和CPU使用率。

Ducktail黑客现在使用WhatsApp来钓鱼Facebook广告帐户

被追踪为Ducktail的网络犯罪活动一直在劫持Facebook商业账户,造成高达 600000美元的广告信用损失。

该团伙在使用恶意软件窃取与Facebook相关的信息并劫持相关企业帐户以运行他们自己的广告。

网络犯罪团伙越来越多地采用Aurora信息窃取恶意软件

网络犯罪分子越来越多地转向一种名为“Aurora”的基于Go的新型信息窃取程序,以从浏览器和加密货币应用程序中窃取敏感信息,直接从磁盘中窃取数据,并加载额外的有效负载。

Aurora受欢迎程度突然上升的原因是它的低检测率和普遍未知的状态,使得它的感染不太可能被发现。

谷歌发布165条YARA规则来检测Cobalt Strike攻击

谷歌云威胁情报团队开源了YARA规则和VirusTotal妥协指标 (IOC) 集合,以帮助防御者检测其网络中的Cobalt Strike组件。

CobaltStrike是自2012年以来合法的渗透测试工具。它被设计为一个攻击框架,供红队扫描其组织的基础设施以发现漏洞和安全漏洞。

安装量超过300万的应用程序泄露了“管理员”API密钥

研究人员发现1,550个移动应用程序泄露了Algolia API密钥,存在泄露敏感内部服务和存储的用户信息的风险。

在这些应用程序中,有32个暴露了管理机密,包括57个唯一的管理密钥,使攻击者能够访问敏感的用户信息或修改应用程序索引记录和设置。

美国指控BEC嫌疑人针对联邦医疗保健计划

美国司法部 (DOJ) 指控10名被告涉嫌参与针对全国众多受害者的商业电子邮件泄露 (BEC) 计划,其中包括Medicare和Medicaid等美国联邦资助计划。

美国司法部表示,为了诱使目标相信付款是支付到合法账户,攻击者伪造了医院的电子邮件地址,要求公共和私人健康保险计划切换到新的银行账户(由同谋控制)来发送付款医疗服务。

Twitter源代码表明端到端加密的DM即将到来

据报道Twitter正在为社交媒体平台上用户之间交换的直接消息 (DM) 添加端到端加密 (E2EE)。

这是一项深受欢迎且需求量很大的功能,它将有助于保护私人通信免受任何人影响。

研究人员发布了Backstage预授权RCE漏洞的利用细节

旧版本的Spotify Backstage开发门户构建器容易受到严重(CVSS 评分:9.8)未经身份验证的远程代码执行漏洞的影响,允许攻击者在公开暴露的系统上运行命令。

恶意代码被注入到Backstage的Scaffolder 插件渲染引擎的修改函数中,在虚拟机的上下文中运行,并由调用未定义函数的错误触发。

42000个网站用于在品牌假冒计划中诱捕用户

一个名为“Fangxiao”的恶意营利组织创建了一个包含42000多个网络域的庞大网络,这些网络域冒充知名品牌将用户重定向到宣传广告软件应用程序、约会网站或“免费”赠品的网站。

通常Fangxiao受害者会被重定向到用Triada木马或其他恶意软件感染他们的网站。

研究员发现Android手机绕过锁屏的方法

网络安全研究员David Schütz意外地找到了一种方法来绕过已打好补丁的Google Pixel 6和Pixel 5智能手机上的锁屏,使任何可以物理访问设备的人都可以解锁它。

利用该漏洞绕过Android手机的锁屏只需简单的五步,不会超过几分钟。

新的BadBazaar Android恶意软件针对中国网络

名为“BadBazaar”的先前未记录的Android间谍软件工具被发现针对中国的少数民族和宗教少数群体,尤其是新疆的维吾尔人。

这些应用程序在讲维吾尔语的Telegram频道上得到推广,恶意用户在这些频道中将它们作为可信赖的软件推荐给其他成员。

Worok黑客使用隐写术在PNG中隐藏新的恶意软件

一个被追踪为“Worok”的威胁组织将恶意软件隐藏在PNG图像中,以在不发出警报的情况下用信息窃取恶意软件感染受害者的机器。

在Worok的案例中,Avast表示威胁行为者使用了一种称为“最低有效位 (LSB) 编码”的技术,该技术将小块恶意代码嵌入到图像像素的最不重要位中。

网络安全最新漏洞追踪

01

微软11月多个安全漏洞

漏洞概述

2022年11月8日,微软发布了11月安全更新,本次更新修复了包括6个0 day漏洞在内的68个安全漏洞,其中有11个漏洞评级为“严重”。

漏洞详情

本次发布的安全更新涉及.NET Framework、Azure、Linux Kernel、Microsoft Exchange Server、Microsoft Office、Windows Hyper-V、Visual Studio、Windows ALPC、Windows Kerberos、Windows Mark of the Web (MOTW)、Windows Network Address Translation (NAT)、Windows ODBC Driver、Windows Point-to-Point Tunneling Protocol、Windows Print Spooler Components、Windows Scripting和Windows Win32K等多个产品和组件。

本次修复的68个漏洞(不包括2个OpenSSL 漏洞)中,27个为提取漏洞,16个为远程代码执行漏洞,11个为信息泄露漏洞,6个为拒绝服务漏洞,4个为安全功能绕过漏洞,以及3个欺骗漏洞。

微软本次共修复了6个被积极利用的0 day漏洞,其中CVE-2022-41091已被公开披露。

CVE-2022-41128:Windows Scripting Languages远程代码执行漏洞

Windows Scripting Languages远程代码执行漏洞,此漏洞的CVSS评分为8.8,影响了JScript9 脚本语言和多个Windows 版本,利用该漏洞需与用户交互,目前已检测到漏洞利用。

CVE-2022-41091:Windows Mark of the Web 安全功能绕过漏洞

Windows Mark of the Web 安全功能绕过漏洞,此漏洞的CVSS评分为5.4,利用该漏洞需与用户交互。可以制作恶意文件来规避Mark of the Web (MOTW)防御,从而导致 Microsoft Office 中的受保护视图等依赖 MOTW 标记的安全功能受到影响。该漏洞已经公开披露,且已检测到漏洞利用。

CVE-2022-41073:Windows Print Spooler 特权提升漏洞

Windows Print Spooler 特权提升漏洞,此漏洞的CVSS评分为7.8,影响了Windows 后台打印程序,成功利用该漏洞的本地恶意用户可以获得SYSTEM权限,目前已经检测到漏洞利用。

CVE-2022-41125:Windows CNG Key Isolation Service 特权提升漏洞

Windows CNG Key Isolation Service 特权提升漏洞,此漏洞的CVSS评分为7.8,影响了Windows CNG 密钥隔离服务,成功利用该漏洞的本地恶意用户可以获得SYSTEM权限,目前已经检测到漏洞利用。

CVE-2022-41040:Microsoft Exchange Server 特权提升漏洞

Microsoft Exchange Server 特权提升漏洞,此漏洞的CVSS评分为8.8,微软于2022年9月30日首次披露该漏洞(Microsoft Exchange ProxyNotShell漏洞),成功利用该漏洞可以提升权限,并在目标系统中运行PowerShell,但必须经过身份验证,该漏洞已经检测到漏洞利用。

CVE-2022-41082:Microsoft Exchange Server 远程代码执行漏洞

Microsoft Exchange Server 远程代码执行漏洞,此漏洞的CVSS评分为8.8,微软于2022年9月30日首次披露该漏洞(Microsoft Exchange ProxyNotShell漏洞),经过身份验证的恶意用户可以通过网络调用在服务器帐户的上下文中触发恶意代码,导致远程代码执行,该漏洞已经检测到漏洞利用。

安全建议

目前微软已发布相关安全更新,建议受影响的用户尽快修复。

自动更新:

Microsoft Update默认启用,当系统检测到可用更新时,将会自动下载更新并在下一次启动时安装。

手动更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”。

2、选择“更新和安全”,进入“Windows更新”。(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,具体步骤为“控制面板”->“系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统将自动检查并下载可用更新。

4、更新完成后重启计算机,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

02

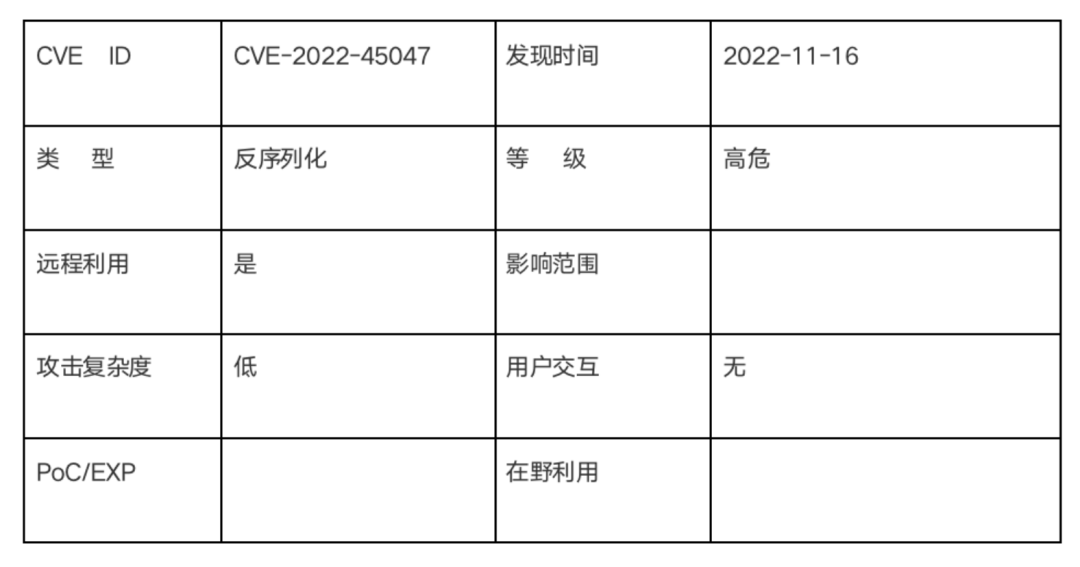

Apache MINA SSHD反序列化漏洞(CVE-2022-45047)

漏洞概述

漏洞详情

Apache MINA是一个能够帮助用户开发高性能和高可扩展性网络应用程序的框架,Apache MINA SSHD是支持客户端和服务器端的SSH协议的综合Java库。

11月15日,Apache发布安全公告,修复了Apache MINA SSHD中的一个Java 反序列化漏洞(CVE-2022-45047)。

Apache MINA SSHD 2.9.1及之前版本中,类

org.apache.sshd.server.keyprovider.SimpleGeneratorHostKeyProvider使用不安全的Java反序列化来加载序列化的java.security.PrivateKey,当数据不可信时,可能导致代码执行。

影响范围

Apache MINA SSHD版本 <= 2.9.1

安全建议

目前该漏洞已经修复,受影响用户可以升级到Apache MINA SSHD 版本2.9.2。

下载链接:

https://github.com/apache/mina-sshd

03

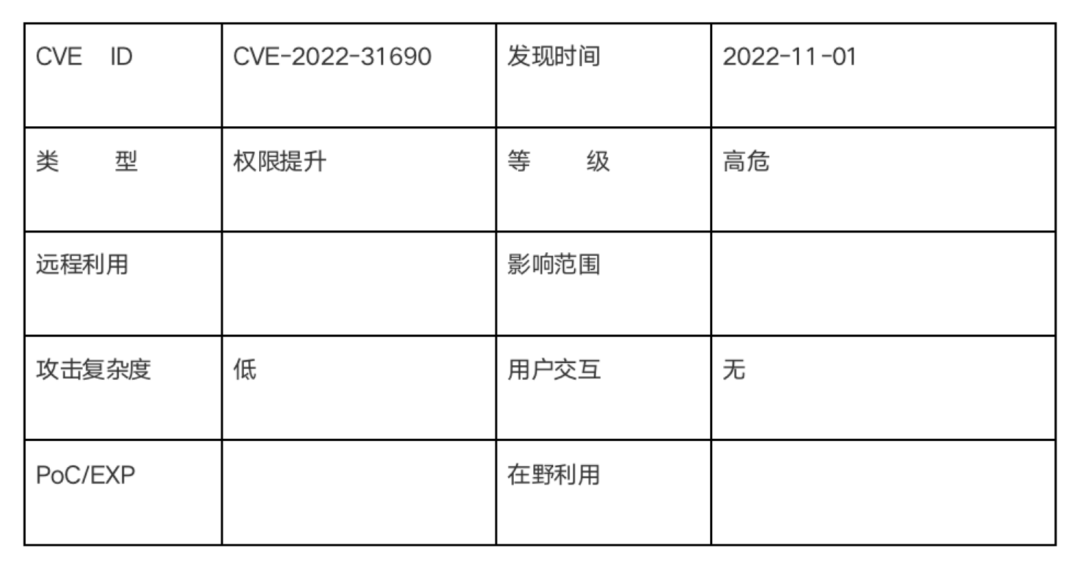

Spring Security Oauth2 Client权限提升漏洞(CVE-2022-31690)

漏洞概述

漏洞详情

Spring Security是一个功能强大且高度可定制的身份验证和访问控制框架。

10月31日,VMware发布安全公告,修复了Spring Security中的一个权限提升漏洞(CVE-2022-31690),该漏洞的CVSSv3基础评分为8.1。

该漏洞存在于spring-security-oauth2-client中,恶意用户可以通过修改客户端向授权服务器发起的请求,在某些特定情况下可能导致权限提升。

此外,Spring Security中还修复了另一个授权规则绕过漏洞(CVE-2022-31692),受影响的Spring Security版本在某些特定情况下容易通过FORWARD或INCLUDE调度绕过授权规则。

影响范围

Spring Security 版本5.7.0 - 5.7.4

Spring Security 版本5.6.0 - 5.6.8

以及不受支持的旧版本

安全建议

目前这些漏洞已经修复,受影响用户可以升级到以下版本:

Spring Security 版本5.7.x 用户:升级到 5.7.5。

Spring Security 版本5.6.x 用户:升级到 5.6.9。

下载链接:

https://github.com/spring-projects/spring-security/tags

04

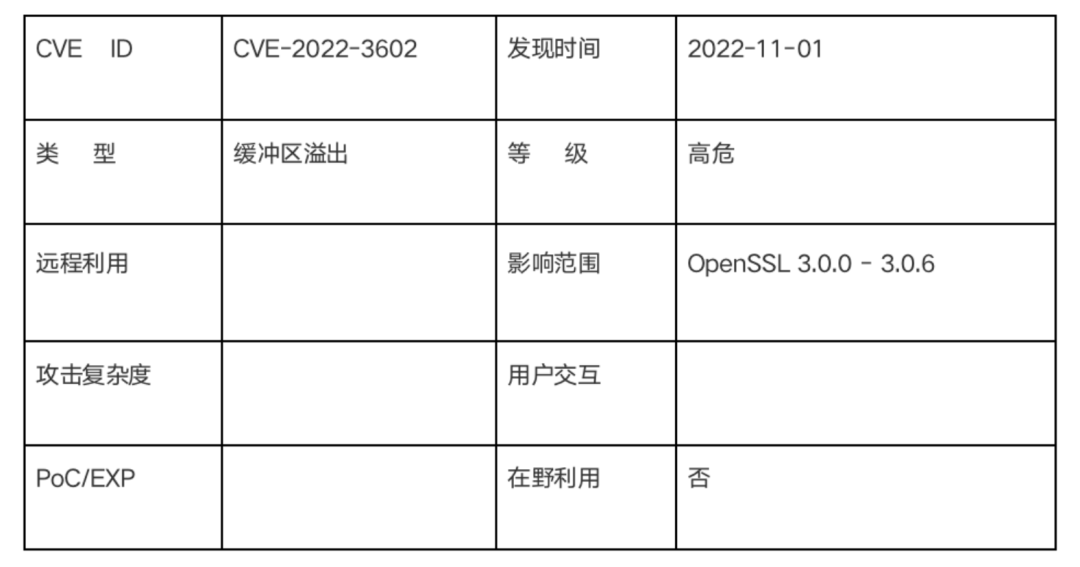

OpenSSL缓冲区溢出漏洞(CVE-2022-3602)

漏洞概述

漏洞详情

OpenSSL是一个强大的、商业级的、功能齐全的工具包,用于通用加密和安全通信。

11月1日,OpenSSL项目发布安全公告,修复了OpenSSL中的2个缓冲区溢出漏洞(CVE-2022-3602和CVE-2022-3786),详情如下:

CVE-2022-3602:X.509电子邮件地址4字节缓冲区溢出漏洞

由于OpenSSL 3.0.0 - 3.0.6版本中在X.509证书验证中存在缓冲区溢出漏洞,可以通过制作恶意电子邮件地址以溢出堆栈上的4个字节,成功利用此漏洞可能导致拒绝服务或远程代码执行。

CVE-2022-3786:X.509电子邮件地址可变长度缓冲区溢出漏洞

由于OpenSSL 3.0.0 - 3.0.6版本中在X.509证书验证中存在缓冲区溢出漏洞,可以通过在证书中制作恶意电子邮件地址以溢出堆栈中包含“.”字符(十进制46)的任意字节数,成功利用此漏洞可能导致拒绝服务。

影响范围

OpenSSL 版本 3.0.0 - 3.0.6

安全建议

目前OpenSSL项目已经修复,受影响用户可以升级到以下版本:

OpenSSL 3.0版本用户:升级到 OpenSSL 版本3.0.7

下载链接:

https://www.openssl.org/source/

注:

1、OpenSSL 1.1.1 和 1.0.2 不受这些漏洞影响。

2、OpenSSL项目还发布了错误修复版本OpenSSL 1.1.1s,OpenSSL 1.1.1用户可及时升级。

3、任何验证从不受信任来源接收的 X.509 证书的 OpenSSL 3.0 应用程序都容易受到针对上述漏洞的攻击。

4、CVE-2022-3602 最初被OpenSSL项目评估为“严重”(可能导致RCE),但经过测试和评估,该漏洞在2022年11月1日被降级为“高危”。

数说安全

微信扫一扫

评论